L’attacco poteva essere evitato. Parte da questa consapevolezza il giudizio di Check Point Software Technologies sull'attacco del virus informatico Petya di due giorni fa.

Oltre il 93% delle aziende non utilizza nel modo corretto le tecnologie esistenti che possono proteggerle da questi tipi di attacchi, quindi non deve sorprendere se questi attacchi si diffondono così velocemente.

La posta in gioco

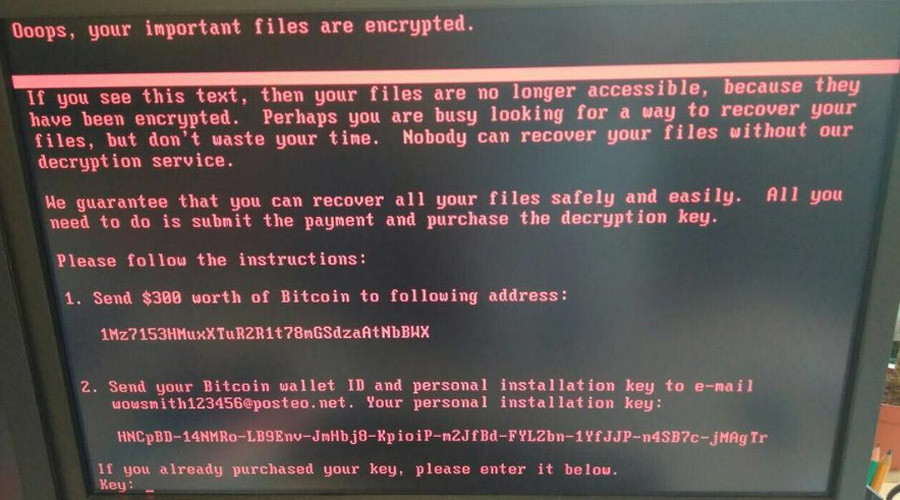

Questo attacco è l’ennesima dimostrazione di come nuove varianti di malware possono essere create e diffuse su scala globale a una velocità incredibile. Le aziende non sono ancora del tutto pronte a prevenire questi tipi di attacchi che provengono dalla rete.

Questi attacchi hanno il potenziale per creare un danno ingente e massiccio, si vede per esempio l’impatto che ha avuto in Ucraina su alcune infrastrutture critiche. La conseguenza è un rapidissimo propagarsi delle infezioni che hanno un effetto drammatico sulle nostre vite quotidiane, con il blocco dei servizi e delle nostre routine.

Tra le cose che più sorprendono Check Point è il fatto che spesso le organizzazioni non applicano le patch immediatamente, anche se come nel caso di Petya e WannaCry, erano disponibili da mesi.

Cosa fare

Le aziende devono adottare soluzioni di prevenzione per questi tipi di attacchi e assicurarsi di mantenere e far mantenere dai propri dipendenti i sistemi aggiornati. È fondamentale poi un’eccellente gestione delle patch.

Secondo Check Point Software Technologies è giunto il momento per le aziende, i governi e le organizzazioni in genere di includere la cybersecurity nella loro agenda: questi attacchi dimostrano che le aziende devono investire nel futuro della cybersecurity. È fondamentale che le nuove tecnologie di cybersecurity vengano sfruttate a livello governativo per prevenire il verificarsi di nuovi attacchi.

La frammentarietà della sicurezza è parte del problema: ci sono troppe tecnologie disgiunte all’interno di un’azienda che rilevano l’attacco solo dopo che ha colpito. È necessario che le organizzazioni di tutte le dimensioni e di tutti i settori adottino un’architettura unificata, come per esempio Check Point Infinity, focalizzata sulla prevenzione dell’attacco prima che questo colpisca.

Un’analisi completa di quello che è successo nelle scorse ore è disponibile qui.